En un anterior tema hemos visto doxing y la recopilación de datos ahora usaremos la habilidad del osint para tener mas información de nuestra victima

Nuestro caso es que encontramos documentos personales como ser dni ,ci ,tarjetas de creditos etc

Es muy importante que si encuentran algún documento con información valiosa de una persona es mejor devolverlo al dueño buscar la manera de contactarlo .

⇜⇝⇜⇝⇜⇝⇜⇝

Un poco de mi anécdota (o.O)

Me ha pasado que he encontrado una una cartera de una señorita de brasil y esta tenia su pasaporte ,tarjeta de crédito ,dni etc dentro de la cartera había números de celulares de su familiares la llamo a su numero de su madre y le explico lo que ha pasado ,acabe recibiendo una recompensa en dinero Es bueno hacer lo correcto :)

Ahora vamos a lo que nos interesa ($.$)

Debemos tener cuidado con nuestro cosas personales donde lo dejamos ,presentamos o a quien se lo mostramos ya sea en lugar donde estés tu un ejemplo banco ,gobernación,alcaldía,ministerio etc, existen muchos estafadores y pueden hacerse pasar por ti .

⇜⇝⇜⇝⇜⇝⇜⇝

Caso facebook

Una persona publico unos dni por un grupo de facebook para saber el paradero de sus dueños

Tu crees que hizo lo correcto ?

Según mi respuesta si y no

Por que no ?

A mi parecer debió tapar por lo menos los datos y solo dejar nombre y la foto

Gracias a esas fugas es que hago este blog veremos

Que beneficio podría tener un atacante ?¿

En unos de mis blog he escrito como recuperar una contraseña hackeada usando el dni ,ci , ect .Es aquí donde esos documentos pueden ser valioso para un atacante ahora si lo vemos desde otro punto de vista que pasaría si la victima trabajara en un banco ,gobernación,etc el atacante podría aprovechar esas fugas.

Rapto y secuestro es uno de los temas mas comunes que se estan dando hoy en día, con los datos obtenidos pueden secuestras un menor de edad y como las firma y datos estas en el dni ,ci seria tan sencillo para alguien tener un poder del menor para llevarlo a otro país

Tomar identidad de una victima , hacerse pasar por los dueños del dni ,ci de esa manera harían todo a su nombre de la otra persona .

Una de las redes sociales que usaremos sera facebook (osint)

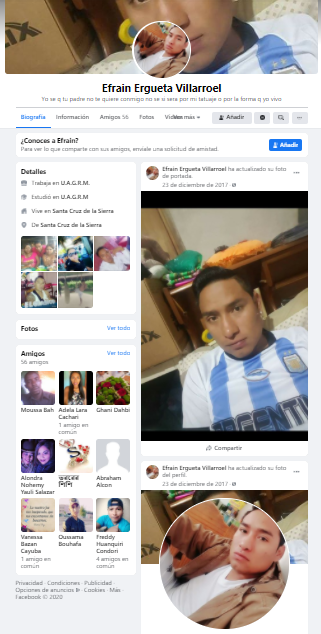

Buscamos en facebook el nombre del dni

⇜⇝⇜⇝⇜⇝⇜⇝

⇜⇝⇜⇝⇜⇝⇜⇝

Tomamos los datos mas importante para seguir buscando algo que nos interese

⇜⇝⇜⇝⇜⇝⇜⇝

Solo es cuestión de tiempo para buscar un perfil validar si las fotos ,nombres etc son iguales para no cometer errores

⇜⇝⇜⇝⇜⇝⇜⇝

⇜⇝⇜⇝⇜⇝⇜⇝

⇜⇝⇜⇝⇜⇝⇜⇝

≪ °° ≫

Generalmente datos de dni,ci lamentablemente todo esta en el internet cada vez la big data va creciendo y se apodera de nuestra informacion en otra blog hablaremos de ese tema y como podemos usarlo a nuestro favor como atacante osint/doxing/bigdata

≪ °° ≫

Como estudiante autónomo que todavía está aprendiendo .

Organizo mi comprensión del conocimiento en la forma de aprender y compartir, y también espero poder darles una referencia. Como progresar con todos, si hay algún error, espero que todos puedan corregirme.

¡Muchas gracias!

Si te gusta, ¡síguelo! O (∩_∩) O Gracias por su apoyo

Descarga gratis la app The Seven Codes y comparte

Google playSígueme

ADVERTENCIA: NO INTENTE HACER UN ATAQUE SIN EL PERMISO DE PROPIETARIO DEL SITIO WEB. ES UN PROPÓSITO EDUCATIVO SOLAMENTE.

NO ES RESPONSABLE DE NINGÚN TIPO DE PROBLEMA ILEGAL.

PERMANECE LEGAL.

GRACIAS!

Si tienes algún problema, deja un comentario y comparte tú opinión.

¿Ha quedado contestada su pregunta?

Mi nombre es Luishiño aquí es donde me gusta escribir sobre temas que en su momento me interesan. Aveces sobre mi vida personal y principalmente cosas de programación ,desarrollo web.Aplicaciones,Software, programas que yo mismo las desarrollo y cosas básicas de informática..