En una mas de mis aventuras jugando CTF , pero ahora junto a mis compañeros de la universidad nuestro equipo sceris hemos recolectado muchas flag :3 pero no ha sido lo sufriente :v

Pero aquí les dejo un mini tutorial de uno de los retos :)

1. ANALIZANDO DOCUMENTO

Primero observamos el contenido del documento, en esta ocasión es un Word con el nombre y extensión Doc.docx

En el documento encontramos una pista, dice que la clave está en foto.

La pregunta es quien está en foto?

Observamos que es HOMERO SIMPSON

¿Qué más podemos notar?

Esta obeso aunque siempre lo estuvo :`v sigamos con nuestro análisis.

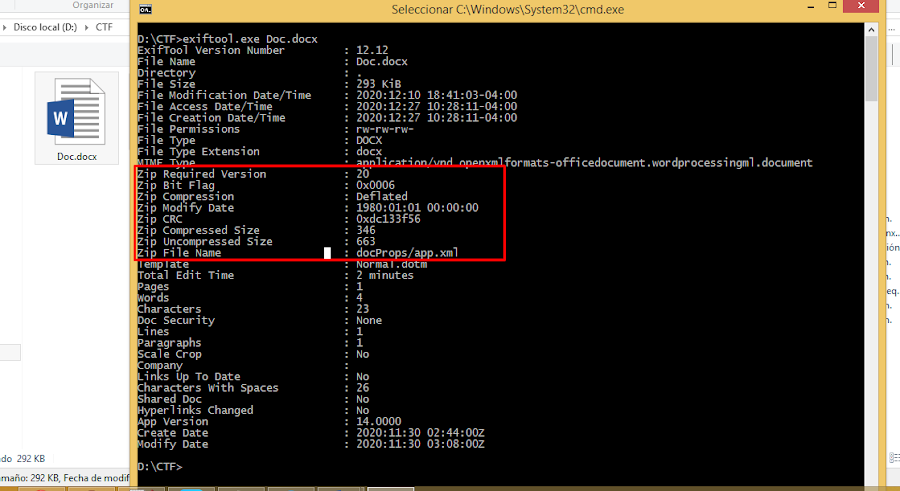

2. EXIFTOOL

Ahora usaremos herramientas para analizar los metadatos de un documento podríamos usar foca, exiftool online, en esta ocasión usaremos exiftool portable.

ExifTool es un programa de software gratuito y de código abierto para leer, escribir y manipular metadatos de imagen, audio, video y PDF. Es independiente de la plataforma, disponible como una biblioteca Perl y una aplicación de línea de comandos.

Aquí dejo el link Descargar: https://exiftool.org/

Ejecutamos el programa con la siguiente línea

>exiftool.exe Doc.docx

⇜⇝⇜⇝⇜⇝⇜⇝

Podemos observar que existe modificaciones como también han comprimido algunos documentos usando el programa zip.

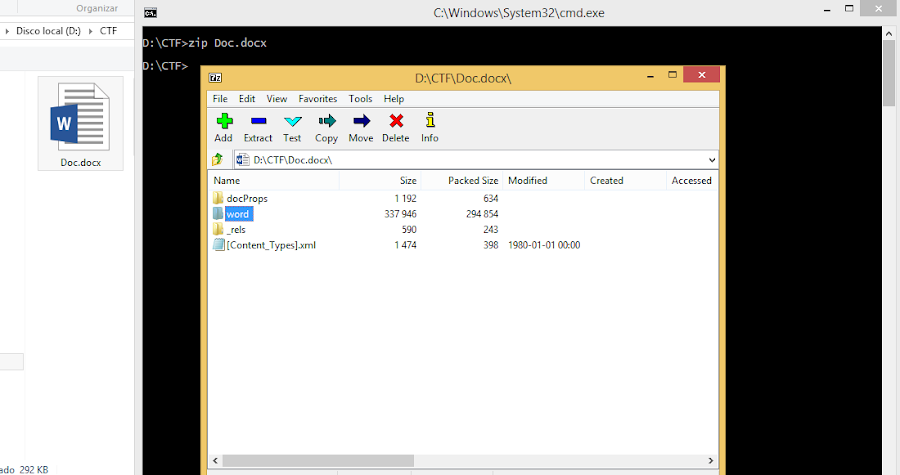

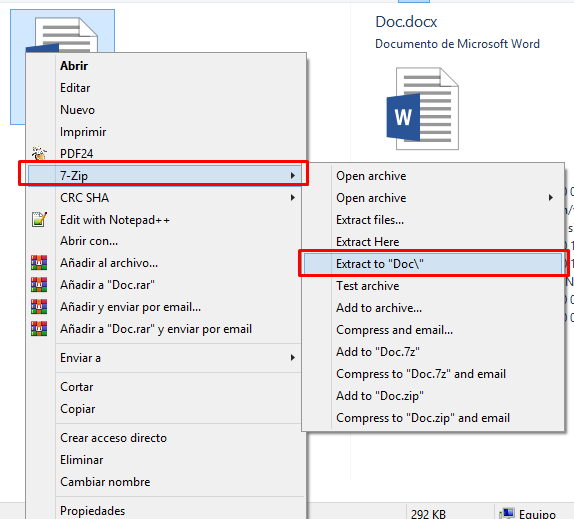

3. COMPRESIÓN 7Z / ZIP

Usaremos la herramienta 7Z / ZIP

ZIP o 7Z es un formato de compresión sin pérdida, muy utilizado para la compresión de datos como documentos, imágenes o programas.

Descargar https://www.7-zip.org/

En la línea de comando ingresamos

>zip Doc.docx

⇜⇝⇜⇝⇜⇝⇜⇝

Existe otras alternativas para visualizar un archivo comprimido, también podríamos usar 7Z

>7z x Doc.dock

⇜⇝⇜⇝⇜⇝⇜⇝

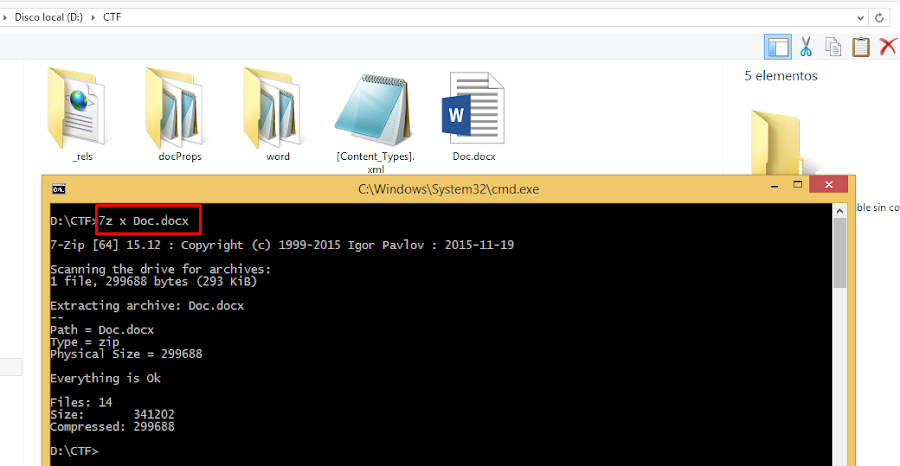

De ese modo estaríamos descomprimimos el contenido de un documento

Otra manera darle clic derecho la opción 7-Zip Extracto To “Doc”

⇜⇝⇜⇝⇜⇝⇜⇝

De ese modo extraemos los documentos ocultos que tiene el documento word

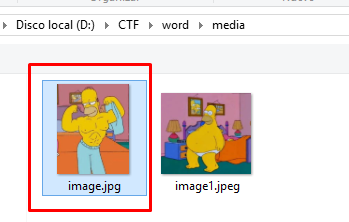

Y buscamos más pista en cada carpeta o documento en esta ocasión me he dirigido al directorio word\media

He encontrado dos imágenes de HOMERO en una de ellas esta nuestro FLAG

⇜⇝⇜⇝⇜⇝⇜⇝

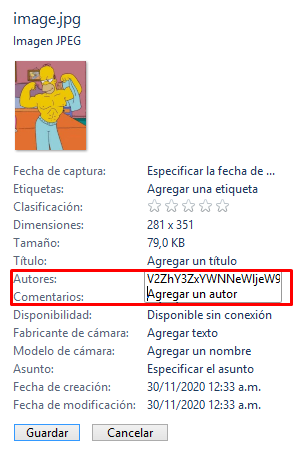

4. ANALIZANDO IMAGEN

Nos dirigimos a nuestro panel de navegación, observaremos los metadatos que contiene nuestra imagen está el texto en base64

⇜⇝⇜⇝⇜⇝⇜⇝

También otro método para analizar el contenido de un documento es usando un editor de texto en este ocasión usaremos el notepad++

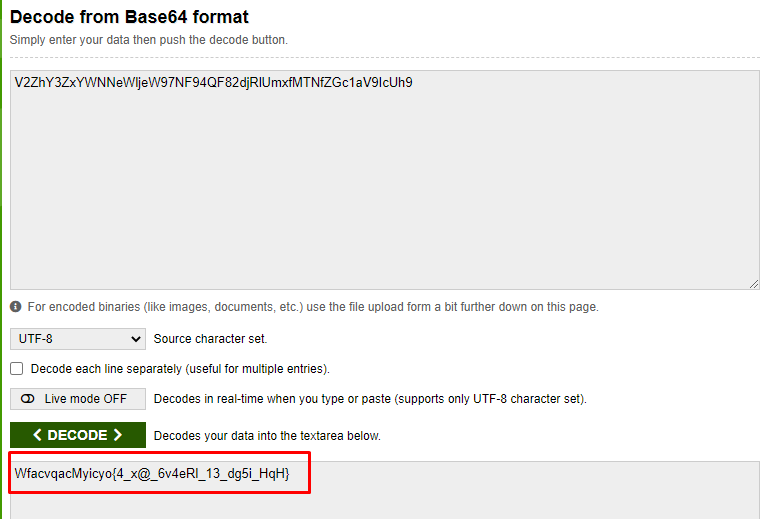

5. BASE64

Base64 es un algoritmo de codificación que permite transformar cualquier carácter de cualquier idioma en un alfabeto que consta de letras, dígitos y signos latinos. Con esto podemos convertir caracteres especiales como logogramas chinos, emojis e incluso imágenes en una secuencia "legible" (para cualquier ordenador), que se puede guardar y/o transferir en cualquier otro lugar. A menudo se utiliza para transmitir datos binarios por medio de transmisiones que tratan sólo con texto, como para enviar imágenes y archivos adjuntos por correo electrónico.

Su alfabeto consta de 64 caracteres (,,, [A-Z][a-z]"[0-9]/" y "+"), que dieron lugar a su nombre. El carácter – se utiliza como un sufijo especial, y la especificación original (RFC 989) ha definido que el símbolo * se puede utilizar para delimitar los datos convertidos pero sin cifrar dentro de una secuencia.

Vamos a decodificar el texto con la siguiente página

Link https://www.base64decode.org/

⇜⇝⇜⇝⇜⇝⇜⇝

Observamos que esta encriptado

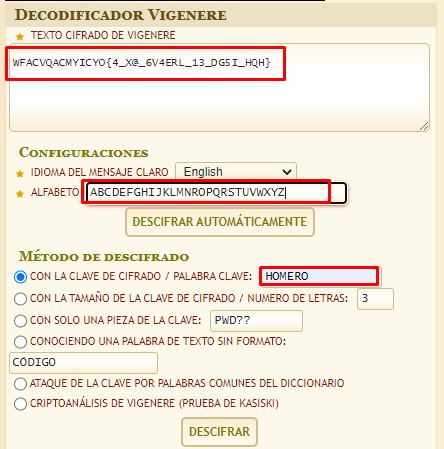

6. CIFRADO DE VIGENÈRE

El cifrado Vigenère es un cifrado basado en diferentes series de caracteres o letras del cifrado César formando estos caracteres una tabla, llamada tabla de Vigenère, que se usa como clave

Link https://www.dcode.fr/cifrado-vigenere

Y de esa manera tendremos nuestro flag

⇜⇝⇜⇝⇜⇝⇜⇝

Proyecto Aurora CTF-2020

https://www.proyecto-aurora.org/

Bienvenidos a nuestro grupo de la comunidad de Proyecto Aurora ONG. Cualquier consulta pueden enviarnos info@proyecto-aurora.org

Canal de noticias https://t.me/ProyectoAuroraONG

Reportar un Incidente Cibernético https://www.proyecto-aurora.org/rcf2350

=͟͞͞ʕ•̫͡•ʔ =͟͟͞ʕ•̫͡•ʔ =͟͟͞ʕ•̫͡•ʔ =͟͟͞ʕ•̫͡•ʔ =͟͟͞ʕ•̫͡•ʔ =͟͞͞ʕ•̫͡•ʔ

si hay algún error, espero que todos puedan corregirme.

¡Muchas gracias! Si te gusta, ¡síguelo! O (∩_∩) O Gracias por su apoyo

Descarga gratis la app The Seven Codes y comparte

Google playSígueme

Si tienes algún problema, deja un comentario y comparte tú opinión.

¿Ha quedado contestada su pregunta?

Mi nombre es Luishiño aquí es donde me gusta escribir sobre temas que en su momento me interesan. Aveces sobre mi vida personal y principalmente cosas de programación ,desarrollo web.Aplicaciones,Software, programas que yo mismo las desarrollo y cosas básicas de informática..