En seguridad informática, un ataque de denegación de servicio, también llamado ataque DoS (por sus siglas en inglés), es un ataque a un sistema de computadoras o red que causa que un servicio o recurso sea inaccesible a los usuarios legítimos. Normalmente provoca la pérdida de la conectividad con la red por el consumo del ancho de banda de la red de la víctima o sobrecarga de los recursos computacionales del sistema atacado.

Los ataques DoS se generan mediante la saturación de los puertos con múltiples flujos de información, haciendo que el servidor se sobrecargue y no pueda seguir prestando su servicio. Por eso se le denomina denegación, pues hace que el servidor no pueda atender a la cantidad enorme de solicitudes. Esta técnica es usada por los crackers o piratas informáticos para dejar fuera de servicio servidores objetivo.

La forma más común de realizar un DDoS es a través de una red de bots, siendo esta técnica el ciberataque más usual y eficaz por su sencillez tecnológica.

En ocasiones, esta herramienta ha sido utilizada como un buen método para comprobar la capacidad de tráfico que un ordenador puede soportar sin volverse inestable y afectar a los servicios que presta. Un administrador de redes puede así conocer la capacidad real de cada máquina.

Métodos de ataque

Un ataque de denegación de servicio impide el uso legítimo de los usuarios al usar un servicio de red. El ataque se puede dar de muchas formas. Pero todas tienen algo en común: utilizan la familia de protocolos TCP/IP para conseguir su propósito.

Un ataque DoS puede ser perpetrado de varias formas. Aunque básicamente consisten en:

Consumo de recursos computacionales, tales como ancho de banda, espacio de disco, o tiempo de procesador.

Alteración de información de configuración, tales como información de rutas de encaminamiento.

Alteración de información de estado, tales como interrupción de sesiones TCP (TCP reset).

Interrupción de componentes físicos de red.

Obstrucción de medios de comunicación entre usuarios de un servicio y la víctima, de manera que ya no puedan comunicarse adecuadamente.Comunidad hacking

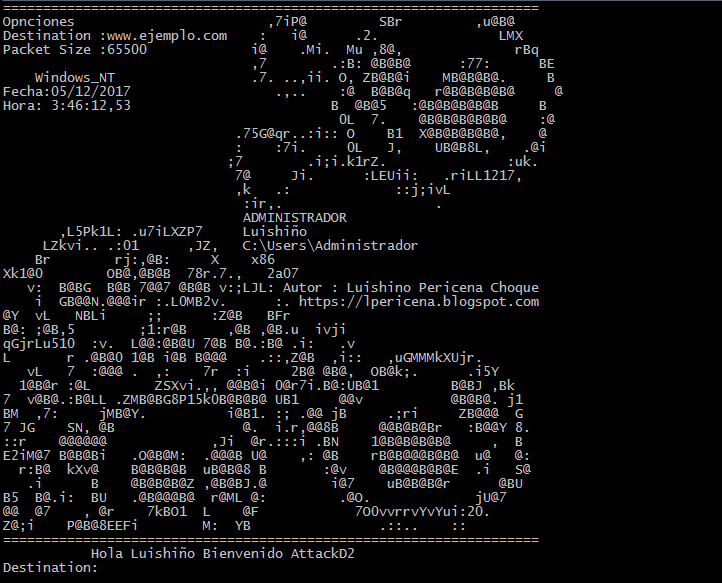

Attack2D

Esta desarrollado en .Bat que nos ayudara a obtener la ip de la pagina de nuestra victima, como también las conexiones activas de nuestro ordenador.

Requisitos

Windows 7/10

Descargar el programa Attack2D

Navegador web

Pasos

Ejecutar el programa desde windows y abrir el navegador de su preferencia , en mi caso usare chorme.

Introducir la url:www,google.com o la ip 172.217.1.100

Luego introducir el paquete debe ser mayor o igual 65500 para el envio de paquetes asi la pagina web de nuestra victima

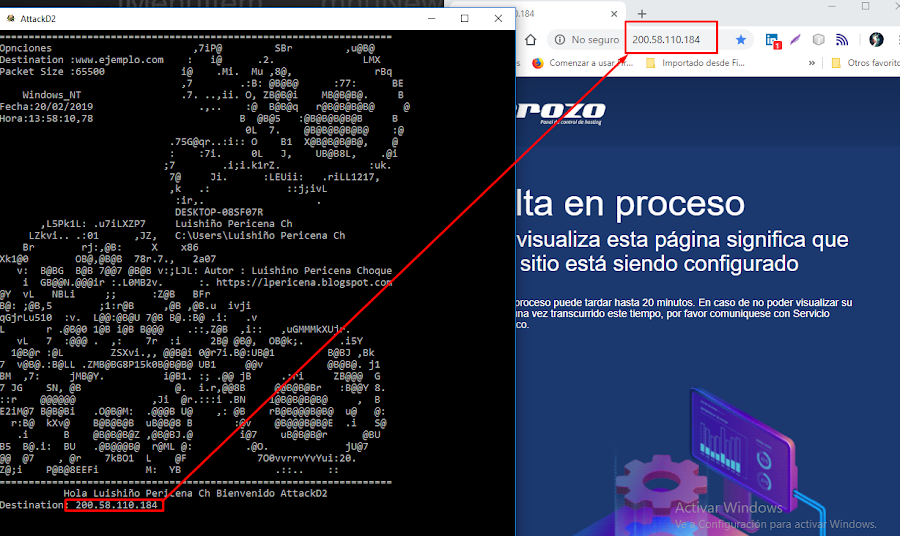

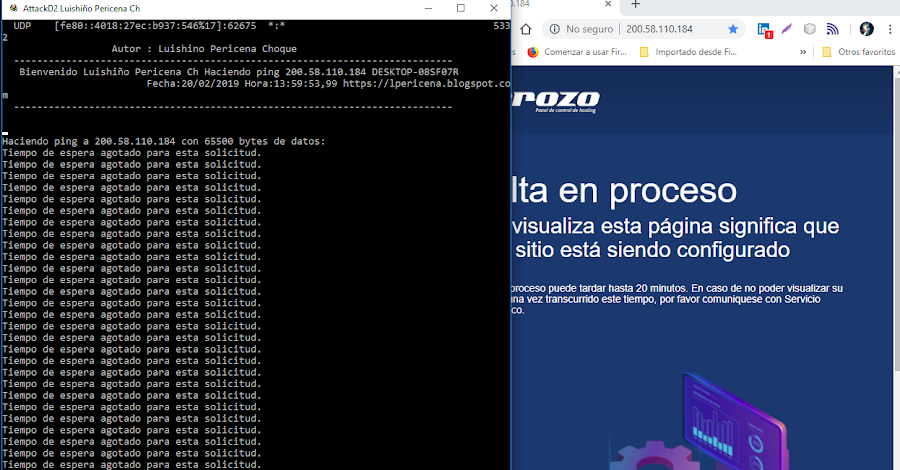

Como podremos observar en la imagen los paquetes están siendo enviados.

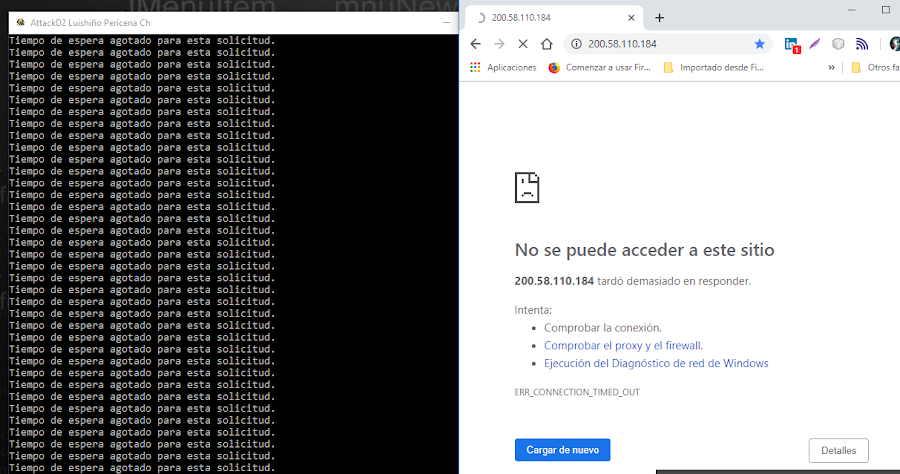

La web esta sin servicios ,como podemos observar:

El servidor está operativo enviando y recibiendo paquetes normalmente.

El ataque DDoS se produce por la sobrecarga del ancho de banda o por el agotamiento de los recursos del sistema.

La red se satura, por lo que el servidor no puede procesar los paquetes legítimos entre la masa de información entrante.

Se crea un archivos Datos.txt donde observares las conexiones activas.

Aclarar que este una simulación o prueba de como seria un ataque Ddos de forma global, ya que este programa nos ofrece la ip de la pagina web de nuestra victima, y también los puertos que esta abiertos y para no tener vulnerabilidad en nuestro ordenador

Github

Descargar