¿Qué es Ngrok?

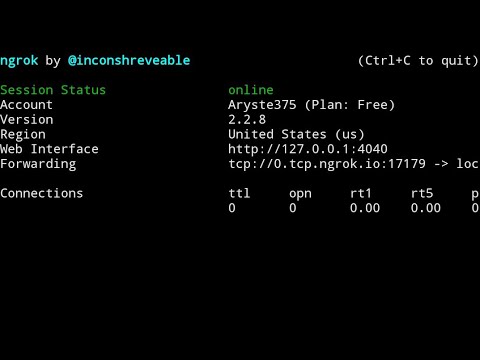

Ngrok es una herramienta que permite acceder nuestro servidor local a cualquier persona en internet con la que compartamos una url generada dinamicamente.

INSTALACIÓN DE Ngrok EN TERMUX (ANDROID) ≪ °° ≫

apt update && apt upgrade -y

termux-setup-storage

pkg install -y git

git clone https://github.com/TermuxHacking000/NgrokTH

cd NgrokTH

chmod 711 ngrok.sh

./ngrok.sh ≪ °° ≫

Registrarte en la plataforma de ngrok

https://dashboard.ngrok.com/

Escribe el authtoken de tu cuenta Ngrok y pulsa Enter.

./ngrok authtoken 1ahJE2TKUO5ZNWKE1K0QKXW2toL_75BnL7buT1A4hFxbbXKxo

Aclarar también que funciona para windows ,linux y termux

Autor :Termux-Hacking bot

Únete a la gran comunidad de telegram

Conviértete en el mayor hacker del mundo Descarga gratis la app The Seven Codes y comparte

Google play

Sígueme

ADVERTENCIA: NO INTENTE HACER UN ATAQUE SIN EL PERMISO DE PROPIETARIO DEL SITIO WEB. ES UN PROPÓSITO EDUCATIVO SOLAMENTE. NO ES RESPONSABLE DE NINGÚN TIPO DE PROBLEMA ILEGAL.

PERMANECE LEGAL.

GRACIAS!

Si tienes algún problema, deja un comentario y comparte tú opinión. ¿Ha quedado contestada su pregunta?

Mi nombre es Luishiño aquí es donde me gusta escribir sobre temas que en su momento me interesan. Aveces sobre mi vida personal y principalmente cosas de programación ,desarrollo web.Aplicaciones,Software, programas que yo mismo las desarrollo y cosas básicas de informática..