Esto nos lleva a preguntarnos: ¿hasta qué punto es seguro el Bluetooth? ¿Es seguro de usar, o está tan lleno de agujeros que es mejor mantenerlo apagado?

Tipos de ataques Bluetooth

Puede sonar extraño que la gente pueda atacar dispositivos a través de Bluetooth, pero tiene sentido cuando lo consideras. Dado que todos los tipos de accesorios pueden conectarse a través de Bluetooth, puedes acceder a todo tipo de funciones a través de una conexión Bluetooth. Mientras que está destinado a ser utilizado como medio productivo, los hackers pueden utilizarlo para lo siguiente:Bluejacking , donde la gente puede enviar mensajes no deseados a otros,

Bluesnarfing , que puede acceder a la información privada de las personas,

Bluebugging , que normalmente se realiza en un teléfono con una interfaz Bluetooth obsoleta que permite el emparejamiento de dispositivos sin el consentimiento del usuario. Esto puede ser aprovechado para controlar las funciones del teléfono.

Da miedo, ¿verdad? Aunque Bluetooth tiene sus defectos, no es del todo inseguro. Hay mucho que puedes hacer, como usuario, para evitar que ocurra un ataque!

Cómo funcionan los ataques

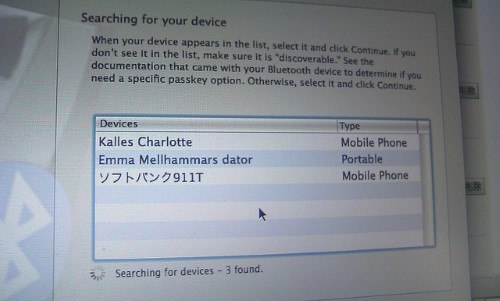

Para saber cómo detener un ataque, necesitamos saber cómo los hackers se las arreglan para ejecutarlo en primer lugar. Para ello, necesitan un dispositivo que esté emitiendo actualmente una conexión Bluetooth. Así es como se realizan las conexiones Bluetooth, mediante un dispositivo que transmite su presencia y permite a los usuarios realizar una solicitud para conectarse a él.Ya hay mucha seguridad incorporada en Bluetooth para evitar que la gente entre sin permiso. Si alguna vez ha configurado un dispositivo Bluetooth, sabrá que tiene que realizar un «emparejamiento» en el que le dice a cada dispositivo que está bien conectarse entre sí.

Esto evita que la gente simplemente se conecte contigo sin que lo sepas. Por supuesto, los hackers no tendrían métodos para entrar en Bluetooth si esto fuera suficiente para detenerlos!

La clave aquí es que los dispositivos con Bluetooth normalmente transmiten el hecho de que el Bluetooth está habilitado, dando una vía a los atacantes para entrar en el dispositivo. La solución, por lo tanto, es hacer un seguimiento de lo que se está transmitiendo.

Detener la transmisión

Convertirse en Indescubrible

Es posible que haya visto una configuración en la configuración de Bluetooth de su dispositivo que le pregunte si desea que sea «detectable». Esto es jerga informática para un dispositivo Bluetooth que está transmitiendo constantemente su presencia para que otros gadgets puedan emparejarse con él.Si un gadget no puede ver el dispositivo, ¡no puede hacer un emparejamiento! Lo querrá activado cuando quiera emparejar su ordenador o teléfono con un dispositivo compatible con Bluetooth.

Una vez completado el emparejamiento, puede hacer que su dispositivo sea indetectable para ocultarlo de todo el mundo. Los accesorios con los que has emparejado pueden seguir conectándose a tu dispositivo cuando no se puede descubrir; han hecho su reunión y su «apretón de manos secreto» y ya no necesitan buscarse unos a otros. Cada dispositivo tiene su propia manera de volverse indetectable, así que consulte con su fabricante para ver cómo hacerlo.

Hacer esto hace que sea muy difícil para un hacker acceder a su Bluetooth. Si tienen los medios para conectarse a un dispositivo no detectable, todavía tienen que saber a) que su Bluetooth está encendido, y b) cuál es el nombre de Bluetooth de su dispositivo. Esto es muy difícil de hacer, por lo que es más probable que los hackers encuentren a alguien que realmente esté transmitiendo sus detalles.

Incluso si sólo estás aprendiendo sobre la radiodifusión por primera vez ahora, es muy probable que ya hayas estado cubierto todo el tiempo. Algunos dispositivos están diseñados para controlar automáticamente cuándo se emite su nombre de Bluetooth para ayudar a mantenerlo seguro.

Los dispositivos Android, por ejemplo, sólo transmiten su nombre cuando estás en la pantalla de configuración de Bluetooth para encontrar otros dispositivos. Una vez que salga de esa pantalla, su teléfono se oscurecerá de nuevo.

Desactivar Bluetooth

Una vez que haya terminado de usar sus dispositivos Bluetooth, puede apagar el adaptador Bluetooth por completo. Esto no sólo ahorra energía en la batería de los dispositivos móviles, sino que hace que sea totalmente imposible para los hackers acceder a ella a través de Bluetooth.Los ordenadores portátiles y los teléfonos inteligentes suelen tener una forma rápida de activar y desactivar Bluetooth, ya sea como un botón en el dispositivo o como un botón en el propio sistema operativo.

¿Qué tan seguro es Bluetooth?

Así que para responder a la pregunta de cuán seguro es el Bluetooth, resulta que aunque tiene sus defectos ocasionales (al igual que otros métodos populares de comunicación inalámbrica), es fácil mantenerse a salvo de los hackers. Sólo tienes que mantener tu dispositivo oculto después del emparejamiento y apagarlo completamente cuando no se esté utilizando. De esta manera, usted puede evitar ser el objetivo de los ataques.

¿Te sientes seguro usando Bluetooth? Háganoslo saber más abajo!

Crédito de la imagen: Nombre del dispositivo bluetooth Unicode