Zenmap es una aplicación multiplataforma que está disponible para Linux, Windows y OS X. Aparte de cualquier otra información específica de Linux, como el proceso de instalación, este tutorial se aplica por igual a todas las plataformas soportadas. Hablando del proceso de instalación, puede instalarlo en Ubuntu usando el Centro de Software de Ubuntu (sólo tiene que buscar «zenmap») o desde la línea de comandos usando:

sudo apt-get install zenmap

El comando anterior también funciona en el Raspberry Pi y probablemente en la mayoría de las distribuciones derivadas de Debian o Ubuntu. Para otras distribuciones que usan yum, como Fedora, entonces use:

su -c "yum install nmap-frontend"

> yum install nmap-frontend

Aunque Zenmap puede iniciarse a través del escritorio, es mejor iniciarlo a través de la línea de comandos con privilegios de root, de lo contrario Zenmap no puede utilizar algunas de las funcionalidades de nmap.

Para iniciarlo en Ubuntu run:

sudo zenmap

Hay dos maneras principales de iniciar nmap scan usando Zenmap, ya sea introduciendo una dirección de destino y seleccionando un tipo de escaneo de la lista desplegable «Perfil» o introduciendo el comando directamente en el campo «Comando». Si está familiarizado con nmap o desea probar algunos de los comandos de los artículos anteriores, puede utilizar el campo «Command» directamente.

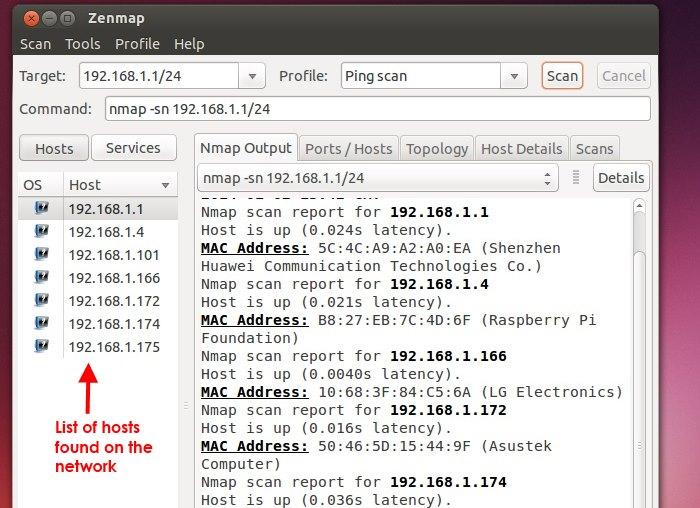

El poder de Zenmap es que almacena y clasifica toda la información de los escaneos realizados y le permite crear una imagen de su red. Lo más fácil de hacer es un escaneo de Ping para ver qué dispositivos están vivos en su red. En el campo «Target» introduzca 192.168.1.1/24 y seleccione «Ping scan» en la lista Perfil. Si usted está usando un rango de red diferente a 192.168.1.x, entonces asumo que de aquí en adelante usted sabe cómo ingresar el rango correcto. Para más detalles, por favor vea las partes anteriores de esta serie.

Haga clic en «Escanear». El resultado será algo así:

Abajo a la izquierda de la ventana, verá una lista de los dispositivos (hosts) que se encuentran en su red y a la derecha, la salida del comando nmap. Encima del panel de salida hay un conjunto de pestañas: «Nmap Output», «Ports/Hosts», «Topology», «Host Details» y «Scans». Cada una de estas pestañas muestra más información sobre su red y la información presentada es acumulativa. Esto significa que mientras más escaneos realice, más información estará disponible.

Después de un análisis de Ping, no hay información sobre los puertos abiertos. Si selecciona un host de la lista de la izquierda y luego hace clic en la pestaña «Ports/Hosts», no habrá información. Pero si iniciamos un análisis de puertos de ese host, la pestaña «Ports/Hosts» se rellenará con la nueva información.

Introduzca uno de los hosts de su red en el campo «Destino», seleccione «Escaneo regular» en la lista desplegable Perfil y haga clic en «Escanear». Zenmap analizará el host en busca de puertos abiertos y rellenará la pestaña «Ports/Hosts»:

Ejecute un análisis intenso contra 192.168.1.1/24 para descubrir todos los puertos abiertos y el sistema operativo de cada host. Después del análisis, los iconos del SO cambiarán en la lista de hosts de la izquierda y la pestaña Puertos/Hostes más la pestaña «Detalles del host» ofrecerán más información sobre cada host.

También puede ver una representación gráfica de su red, llamada topología de red. Haga clic en la pestaña «Topología» para ver la descripción general de toda su red. Haga clic en el botón «Controles» y utilice las funciones de zoom para ampliar la imagen si es necesario.

Cada círculo del diagrama representa un host que se encuentra en la red. Si un host tiene menos de tres puertos abiertos, será de color verde; más de tres pero menos de seis puertos abiertos, de color amarillo; y más de seis puertos abiertos, de color rojo. Los hosts con puertos filtrados tendrán un símbolo de candado amarillo junto a ellos.

Conclusión

Como ejercicio adicional, intente utilizar algunos de los escaneos listados en las dos primeras partes de esta serie introduciéndolos directamente en el campo «Comando». Además, si desea añadirlos permanentemente a la lista desplegable «Perfil», utilice el editor de perfiles integrado (bajo el menú Perfil). El editor de perfiles es también una buena manera de experimentar con otros parámetros de escaneo, ya que el propio editor presenta muchas de las opciones de nmap como parte de su interfaz de usuario.